Highlight

Gemeinsam erfolgreich – unser valantic Team.

Lernen Sie die Menschen kennen, die mit Leidenschaft und Verantwortung bei valantic Großes bewegen.

Mehr über uns erfahrenThis website is also available in your language.

Über uns

Über uns

Highlight

Gemeinsam erfolgreich – unser valantic Team.

Lernen Sie die Menschen kennen, die mit Leidenschaft und Verantwortung bei valantic Großes bewegen.

Mehr über uns erfahrenÜber uns

Highlight

Gemeinsam erfolgreich – unser valantic Team.

Lernen Sie die Menschen kennen, die mit Leidenschaft und Verantwortung bei valantic Großes bewegen.

Mehr über uns erfahrenUnsere Mission: Digitale Exzellenz für unsere Kunden.

Mit tiefgreifendem Know-how, klaren Werten und einer lebendigen Unternehmenskultur gestalten wir digitale Transformationen, die echten Impact schaffen.

Karriere

Karriere

Highlight

Female Digital Impact

Frauen prägen die IT-Branche zunehmend – bei valantic schaffen wir gemeinsam Chancen und fördern Talente, damit Vielfalt zur Stärke wird.

Turn your vision into realityKarriere

Highlight

Female Digital Impact

Frauen prägen die IT-Branche zunehmend – bei valantic schaffen wir gemeinsam Chancen und fördern Talente, damit Vielfalt zur Stärke wird.

Turn your vision into realityKarriere bei valantic – gemeinsam den Unterschied machen.

Du suchst ein professionelles Umfeld mit anspruchsvollen digitalen Projekten für namhafte Kunden? Hier bist Du richtig.

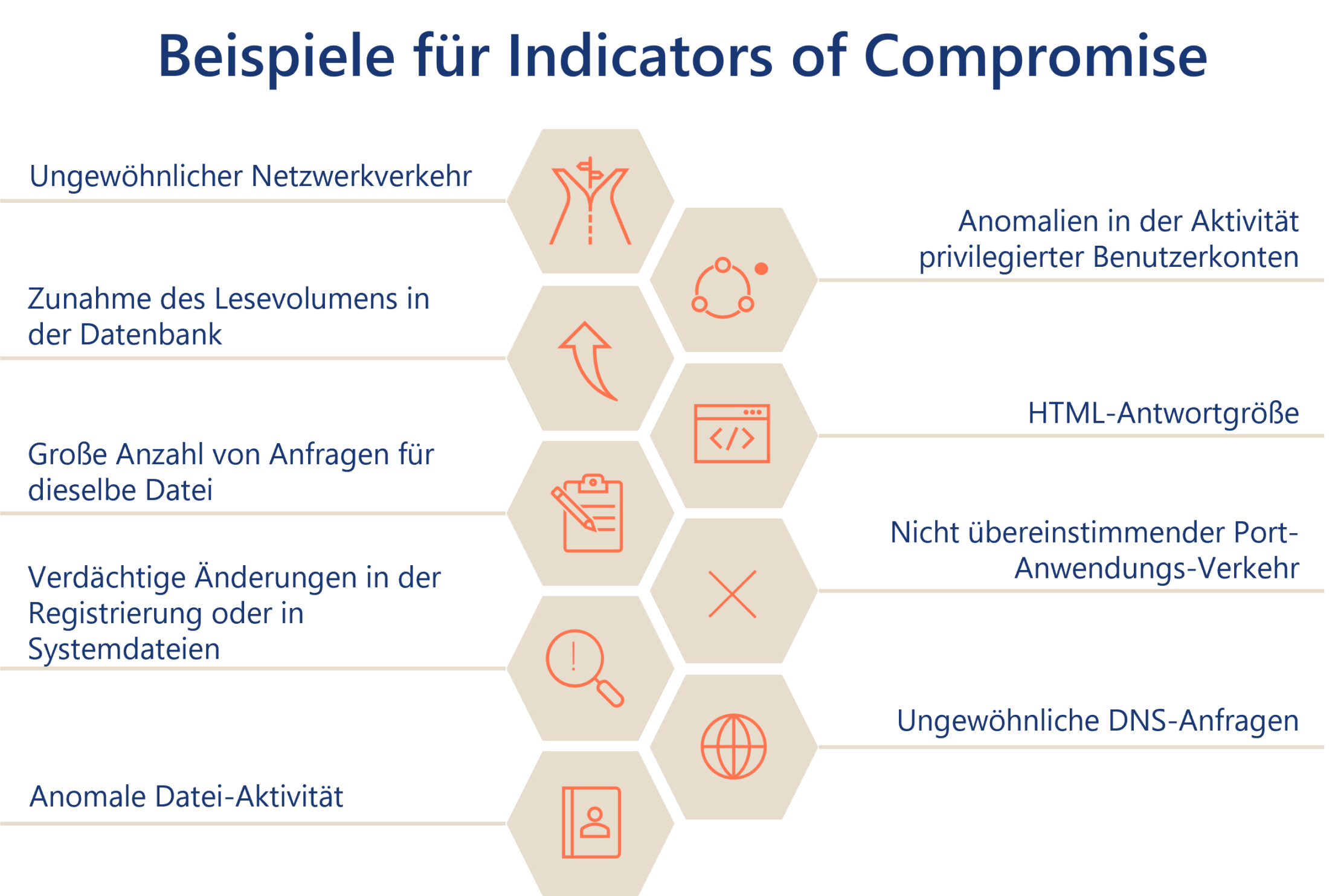

IOCs, kurz für Indicators of Compromise, sind technische Hinweise oder digitale Spuren, die auf eine Sicherheitsverletzung oder einen Cyberangriff hindeuten. Sie dienen dazu, verdächtige Aktivitäten zu erkennen, zu analysieren und gezielt darauf zu reagieren.

Typische IOCs sind zum Beispiel verdächtige IP-Adressen, Hash-Werte infizierter Dateien, auffällige Domainnamen, ungewöhnliche Logins, manipulierte Registry-Einträge oder bestimmte Muster im Netzwerkverkehr. Sie werden genutzt, um kompromittierte Systeme zu identifizieren, Angriffspfade nachzuvollziehen und geeignete Gegenmaßnahmen einzuleiten.

Im Rahmen von Darknet Monitoring oder Incident Response Prozessen helfen IOCs dabei, zu verstehen, ob und wie ein Angreifer bereits Zugriff auf Systeme erlangt hat. Sie lassen sich in Sicherheitssysteme wie Firewalls, Endpoint Detection Tools oder SIEM-Plattformen einspeisen, um Angriffe automatisiert zu erkennen und zu blockieren.

IOCs sind damit ein zentrales Werkzeug im Bereich der Cyberabwehr. Sie ermöglichen es Sicherheitsteams, schneller zu reagieren, die Ausbreitung von Angriffen zu stoppen und weitere Schäden zu verhindern.